在网络攻击手段日益复杂化的今天,作为企业网络关键入口的VPN网关,其自身的安全性正面临固件篡改、硬件木马、未知漏洞利用等多重威胁。针对这一行业痛点,东进技术正式推出VPN网关可信防御应用方案,基于飞腾CPU内置的TCM/TPCM可信根,融合可信计算3.0双体系架构,对 VPN 网关进行TPCM安全改造,并采用国密算法实现VPN网关可信加密计算,构建具备主动免疫能力的可信VPN网关,为关键信息基础设施的VPN接入提供自主可控的安全保障。

传统VPN网关陷安全困境

传统VPN网关安全体系长期依赖于软件层面的身份认证和加密传输,其核心逻辑是先连通、再验证。这种模式在面对日益复杂的网络威胁时,暴露出致命的结构性缺陷。网关设备从启动到运行全程缺少底层可信校验,安全根基缺乏硬件级支撑,即便上层加密与认证逻辑完备,一旦固件或系统被恶意篡改,整条通信通道安全便无从谈起。

更严峻的是,以特征库、补丁更新为核心的传统“封堵查杀”方式难以应对未知恶意攻击,面对零日漏洞与未知攻击,只能被动响应,难以形成前置防护能力。

与此同时,针对设备底层的bootkit、rootkit、固件后门等硬件级渗透手段,常规安全软件难以触及核心层,检测与处置能力基本空白,极易成为攻击者长期潜伏的突破口。此外,等级保护2.0对关键信息基础设施提出明确的可信计算与主动免疫要求,传统架构在合规审查中难以达标。

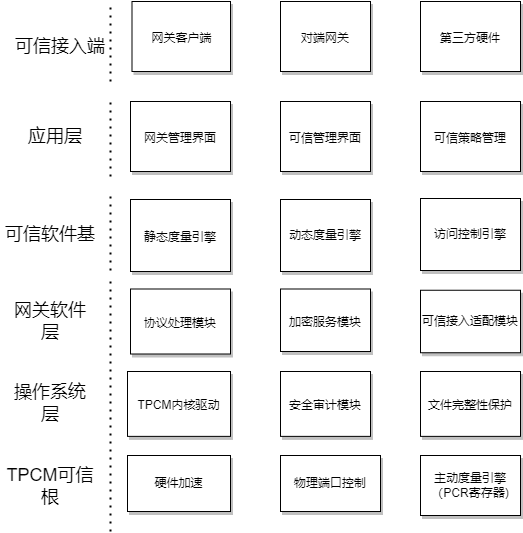

图:东进技术VPN网关可信防御应用方案架构

动静结合,双体系架构打造全链路可信闭环

东进技术推出的VPN网关可信防御应用方案,正是瞄准上述行业痛点,遵循可信计算3.0的双体系架构设计思想,构建“计算+防御”并行的主动免疫系统,并依托飞腾CPU内置的TCM/TPCM可信根,从硬件底层重构安全逻辑,实现防护模式从被动应对到主动免疫的升级。

东进技术创新性地引入了可信计算3.0的核心组件——TPCM(可信平台控制模块)。与传统的TPM(可信平台模块)被动调用方式不同,TPCM采用主动度量机制,在主机计算部件上电前即启动运行,并全程并行运行,实现从第一条指令开始的可信建立。信任链一旦建立,系统所有环节的运行环境都经过验证,形成从硬件到应用的完整信任链条。一旦度量不通过则阻断启动,杜绝底层篡改风险。

如果说静态度量和信任链传递是东进技术为VPN网关打下的安全地基,那么动态度量与运行时防护能力,则为VPN网关安全构建全生命周期的信任保护体系。

动态度量的核心在于运行时的实时监控和响应,持续对进程、内存、配置文件、内核模块等关键组件进行完整性校验和行为监控,并基于动态度量的结果,如内存注入、配置篡改、进程替换、内核模块加载等问题,有针对性采取阻断、告警、隔离、审计等安全措施,主动防御未知攻击和异常行为,通过“度量-判断-响应”的闭环,实现系统的主动免疫。

值得一提的是,东进技术将可信验证结果与VPN接入策略深度联动,客户端接入时校验网关可信状态,仅允许可信环境建立连接,实现可信接入控制。该方案全面采用国密算法,适配麒麟V10、UOS 20等国产可信增强操作系统,符合信创要求,有效满足了等保2.0的合规要求,更显著降低了供应链安全风险。

对用户而言,东进技术VPN网关可信防御应用方案意味着VPN安全模式的根本性转变。用户不再需要疲于奔命地打补丁、查日志,而是拥有了一个能够自我验证、自我防护的VPN网关,不仅大幅提升网络接入的安全性,更让管理者将精力从繁琐的VPN安全防护中解放出来,专注于核心业务的创新发展,真正实现了安全与效率的双赢。

推荐阅读: